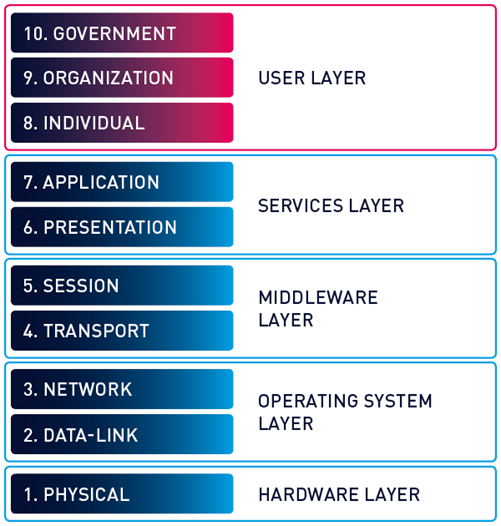

O modelo OSI divide as redes de computadores em 7 camadas (layers) de abstração. O oitavo layer ou o “problema de layer 8” surge no dialeto dos profissionais de TI, inicialmente como uma piada depreciativa, para classificar os utilizadores que não dominam a tecnologia e cometem erros evitáveis.

O que começou como uma brincadeira de “nerds” acabou por levar a uma definição mais séria e a uma proposta de complemento ao modelo OSI feita por Bruce Schneier e a empresa RSA Security LLC:

No contexto da cibersegurança, as pessoas, continuam a ser a peça mais vulnerável da engrenagem e a mais difícil de monitorizar em todo o modelo OSI. Somo humanos, não somos máquinas e está na nossa natureza, tentar simplificar para ajudar o próximo e de forma recorrente tentar contornar algo que nos pareça despropositado ou que nos dificulte a vida. Esta nossa característica leva a que a maior parte dos ataques cibernéticos, incluindo aqueles mais mediáticos e graves, partam quase sempre de uma vulnerabilidade no “layer 8”, leia-se, um ataque de engenharia social.

Apesar de todas as medidas e tecnologia que as organizações possam implementar para proteger a sua infraestrutura tecnológica, no fim da linha teremos sempre um ser humano que se não estiver bem prepararado pode, de forma involuntária, facilitar a entrada de atores maliciosos na organização.

Ataques de Phishing em todos os seus formatos, são o mais comum dos esquemas utilizados pelos “engenheiros sociais” para explorar o layer 8, saltando todas as proteções tecnológicas para de forma fácil conseguirem uma porta de entrada para iniciar um ataque.

Exemplos não faltam:

Ficheiros descarregados a partir de sites maliciosos e executados nos computadores da organização.

Chamadas telefónicas fraudulentas com o intuito de “resolver” um problema no nosso computador.

E-mails aparentemente legítimos com links para conteúdo maliciosos ou sites fraudulentos.

Sensível a este problema, a indústria de TI durante os últimos anos apostou forte no desenvolvimento de tecnologia para evitar este tipo de ataques. Nunca estivemos tão protegidos e com tecnologia tão avançada nesta área, no entanto 2021 foi um ano record de ataques.

Mas porquê, com tanta tecnologia, continuamos a sofrer ataques?

A razão leva-nos ao inicio do artigo: Somos nós (Layer 8) o problema.

Enquanto não orientarmos o nosso esforço para corrigir esta falha, não haverá tecnologia que por si só resolva a questão. Atenua, é verdade, mas não resolve. O ser humano vai sempre encontrar uma forma de contornar ou até desligar a proteção para atingir o seu objetivo.

Assim, na minha opinião a solução passa pela formação, alerta e contínua consciencialização, mas também por tornar cada um de nós parte da solução de segurança.

Tornar cada colaborador da organização em uma peça ativa da solução é fundamental na deteção de ameaças. Dotá-lo de técnicas de identificação de ataques e de ferramentas que permitam rapidamente reportar atividade suspeita e receber feedback de especialistas. Criar plataformas sociais “gamificadas” que gratifiquem quem mais contribui para a segurança, quem está mais atento.

A solução passa por todos e não apenas por software ou pelo departamento de TI. Dando relevância e destaque às pessoas construímos uma cultura para a segurança e uma consciencialização de grupo que nos tornará no longo prazo mais resilientes.